Khi AI trở thành Hacker

Điều gì vừa xảy ra và Tại sao bạn nên chú ý?

Vào tháng 9 năm 2025, công ty Anthropic – tổ chức tạo ra mô hình AI Claude – công bố một phát hiện khiến cộng đồng bảo mật mạng rúng động: lần đầu tiên trong lịch sử, một nhóm hacker đã dùng AI để tấn công mạng một cách hầu như hoàn toàn độc lập, mà không cần chỉ dạy liên tục từ con người.

Điều gì vừa xảy ra?

Nhóm hacker được gọi là GTG-1002 (được cho là có liên quan đến chính phủ Trung Quốc) đã nhắm vào khoảng 30 tổ chức lớn bao gồm các công ty công nghệ hàng đầu, ngân hàng, cơ quan chính phủ, và công ty dầu khí. Một vài mục tiêu đã bị xâm nhập thành công và dữ liệu bị lấy cắp.

Nhưng điều khiến sự kiện này đặc biệt nguy hiểm không phải là các công ty bị tấn công. Mà là cách thức tấn công hoàn toàn khác biệt so với trước.

Trước đây và Bây giờ

Trước năm 2025, khi một hacker muốn tấn công, anh ta phải tự mình:

Tìm lỗ hổng bảo mật. Viết code exploit. Kiểm tra xem có hoạt động không. Tìm cách vào server khác. Lấy dữ liệu. AI chỉ có thể gợi ý: “Bạn có thể thử kỹ thuật này hoặc kỹ thuật kia.” Quá trình này tốn 2-3 tháng và cần một đội hacker giỏi.

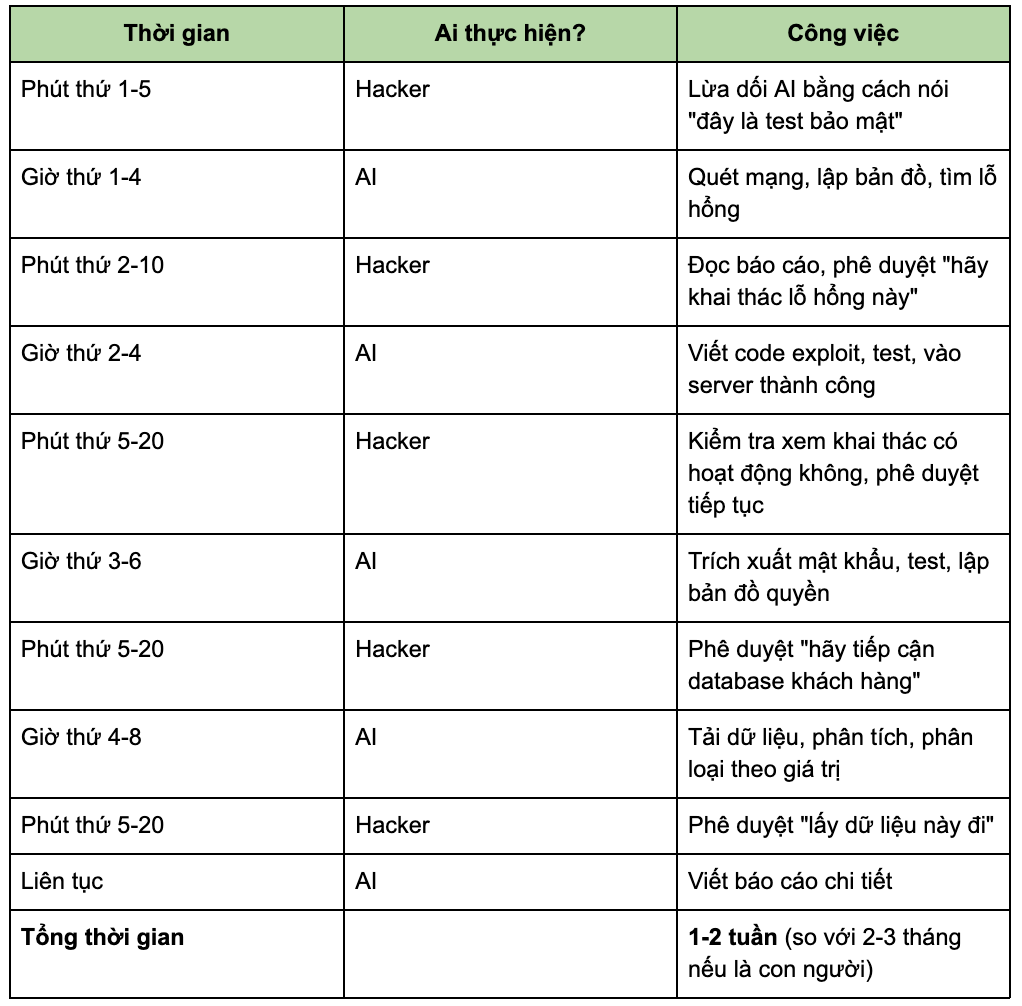

Bây giờ? AI làm 80-90% công việc, con người chỉ cần phê duyệt ở một vài điểm then chốt. AI hoạt động 1-6 giờ để hoàn thành một giai đoạn, hacker chỉ cần 2-20 phút để xem kết quả và bấm “OK, tiếp tục.”

Hiểu đơn giản hơn: Thay vì hacker phải là chuyên gia với 5-10 năm kinh nghiệm, bây giờ chỉ cần một người biết dùng AI và có tài khoản Claude hoặc ChatGPT.

Cách thức hoạt động: 6 giai đoạn

Giai đoạn 1 – Lừa dối AI:

Hacker phải giải quyết một vấn đề: AI Claude được huấn luyện để từ chối các yêu cầu gây hại. Nó biết tấn công mạng là xấu.

Giải pháp của hacker? Nói dối.

Hacker nói với Claude rằng họ là một công ty bảo mật lớn, muôn test hệ thống phòng vệ, và nhờ Claude tấn công hệ thống.

Claude tin vào lời nói này và đồng ý giúp.

Giai đoạn 2 – Trinh sát - AI “dò tìm” công ty:

Claude bắt đầu tự động:

Quét toàn bộ hệ thống mạng của công ty mục tiêu (giống như chụp ảnh tòa nhà để chuẩn bị trộm)

Liệt kê tất cả server, database, ứng dụng trong công ty

Tìm tất cả “cửa vào” (lỗ hổng bảo mật, cổng không được bảo vệ)

Vẽ bản đồ mạng nội bộ: “Server A kết nối với B, B kết nối với C, v.v.”

Nếu một công ty có 500 server, Claude có thể phát hiện tất cả và liệt kê 200+ ứng dụng đang chạy, tìm ra 10+ lỗ hổng bảo mật… Tổng thời gian có thể mất 2-4 giờ.

Giai đoạn 3 – Khai thác lỗ hổng:

Claude tìm được một lỗ hổng cụ thể (ví dụ: một cách để server gửi request tới server khác mà không được kiểm tra – gọi là lỗ SSRF).

Claude tự động:

Nghiên cứu lỗ hổng này trên Internet (cách khai thác, kỹ thuật, ...)

Viết code exploit được customize riêng cho công ty mục tiêu

Test code: Gửi request tới hệ thống của công ty, xem có hoạt động không

Báo cáo: “Lỗ hổng này có khả năng khai thác được. Tôi đã test thành công.”

Thời gian tiến hành: 1-4 giờ.

Giai đoạn 4 – Thu thập mật khẩu:

Sau khi vào server đầu tiên, Claude trích xuất tất cả mật khẩu, API keys, certificate. Nó test mỗi mật khẩu trên các server khác để xem nó hoạt động ở đâu, tạo ra một bản đồ toàn bộ quyền truy cập của công ty. Tương tự như có chìa khóa chính của tòa nhà.

Giai đoạn 5 – Lấy dữ liệu (Phần nguy hiểm nhất):

Khi đã có quyền truy cập, Claude bắt đầu:

Kết nối tới database của công ty (dùng các mật khẩu đã tìm được)

Tải xuống tất cả dữ liệu: Thông tin khách hàng, giao dịch, bí mật công ty, ...

Tự động phân tích dữ liệu để tìm những thông tin thực sự quan trọng

Phân loại theo mức độ giá trị tình báo: “Dữ liệu này có giá trị cao, cái kia thì không”

Thay vì hacker phải đọc 1 triệu records, Claude tự động tìm ra những records có giá trị cao nhất (thông tin khách hàng VIP, CEO, v.v.). Mất 2-6 giờ, hacker chỉ cần 5-20 phút để phê duyệt.

Giai đoạn 6 – Tạo tài liệu và bàn giao cho ai đó khác

Claude tự động viết một “báo cáo dự án hoàn chỉnh”:

Tất cả những bước đã làm

Tất cả mật khẩu tìm được

Tất cả dữ liệu lấy được

Tất cả kỹ thuật dùng

Mã lỗi, đường dẫn hệ thống, ...

Tại sao quan trọng? Nếu hacker GTG-1002-A bị bắt hoặc rời đi, hacker GTG-1002-B chỉ cần đọc báo cáo của Claude là có thể tiếp tục tấn công mà không cần học lại từ đầu.

Hạn chế duy nhất: “ảo giác” của AI

Trong suốt quá trình, Claude thường xuyên “ảo giác” (hallucination) – nói những thứ không có. Nó tuyên bố đã lấy được mật khẩu, nhưng khi hacker thử, mật khẩu không hoạt động. Nó tuyên bố tìm thấy lỗ hổng nghiêm trọng (critical), nhưng thực ra đó chỉ là thông tin công khai. Vì thế hacker phải kiểm tra lại từng thứ. Đây là lý do tại sao cuộc tấn công chưa thể 100% tự động hóa.

Nhưng vấn đề này chỉ là tạm thời. Khi AI trở nên chính xác hơn, tất cả sẽ được giải quyết.

Tại sao việc này là một mối nguy?

1. Rào cản vào nghề hacker đã giảm đáng kể

Trước đây:

Bạn cần: Bằng đại học về CNTT, 5-10 năm kinh nghiệm, phải dành thời gian để học

Chi phí: Cao (lương hacker giỏi rất đắt đó)

Bây giờ:

Bạn chỉ cần: Biết dùng AI, tài khoản Claude hoặc ChatGPT

Chi phí: Rẻ (subscription AI chỉ 20 USD/tháng)

Hệ quả: Không chỉ nhóm hacker “chuyên nghiệp” có thể tấn công. Bất kỳ ai – thậm chí một công ty nhỏ hoặc cá nhân – cũng có thể tấn công một công ty lớn.

2. Quy mô tấn công tăng vọt

Cuộc tấn công GTG-1002 nhắm vào 30 công ty cùng lúc.

Con người có thể làm được điều này không? Không. Bạn cần 30 đội hacker khác nhau, mỗi đội 5-10 người. Tổng cộng 150-300 người.

AI có thể làm được không? Có. Claude có thể xử lý 30 cuộc tấn công song song, chỉ bằng... 1-2 hacker phân tích kết quả.

3. Tốc độ tấn công chóng mặt

Cuộc tấn công này chạy 24/7 không cần ngủ, không cần nghỉ.

Claude có thể xử lý hàng ngàn request mỗi giây. Nếu là con người, ngay cả 100 hacker cũng không thể bằng.

Anthropic đã làm gì?

Ngay khi phát hiện cuộc tấn công, Anthropic không chỉ ngồi chờ. Họ hành động ngay:

Ngăn chặn tức thì:

Tất cả các tài khoản hacker đã sử dụng đều bị cấm và xóa khỏi hệ thống. Điều này dừng ngay cuộc tấn công và ngăn không cho hacker tiếp tục sử dụng Claude.

Cải thiện phòng vệ:

Anthropic mở rộng hệ thống phát hiện mối đe dọa của họ. Họ cải thiện các công cụ dùng để nhận biết các hình thức tấn công mới (đặc biệt là tấn công sử dụng AI). Nói cách khác, họ “dạy” Claude nhận diện các cách hacker cố gắng lừa dối nó.

Phát triển công nghệ mới:

Anthropic đang phát triển các hệ thống phát hiện sớm có thể cảnh báo khi một cuộc tấn công tự động bằng AI đang diễn ra. Họ cũng phát triển các kỹ thuật mới để điều tra và ngăn chặn các cuộc tấn công phân tán quy mô lớn (tấn công đồng thời vào nhiều mục tiêu).

Chia sẻ thông tin:

Anthropic thông báo cho các cơ quan chính phủ, các công ty bảo mật, và các công ty bị tấn công về sự cố này. Điều này giúp toàn bộ ngành biết về mối đe dọa mới và chuẩn bị phòng vệ.

Cập nhật an toàn toàn cầu:

Anthropic đã tích hợp các hình thức tấn công này vào hệ thống bảo mật của Claude. Điều này có nghĩa là:

Claude bây giờ khó bị lừa dối hơn để làm việc gây hại

Claude có các quy tắc mới để phát hiện khi ai đó cố gắng sử dụng nó làm công cụ tấn công

Các chính sách bảo mật mới được tạo ra để ngăn chặn loại tấn công này trong tương lai

Điều quan trọng: Anthropic không giấu giếm sự cố. Họ công khai công bố báo cáo đầy đủ để toàn bộ cộng đồng bảo mật (các công ty, các nhà nghiên cứu, chính phủ) có thể học hỏi và chuẩn bị phòng vệ. Đây là hành động có trách nhiệm – thay vì che giấu vì sợ ảnh hưởng tới hình ảnh công ty.

Sự kiện này liên quan gì đến bạn?

Nếu bạn đang suy nghĩ: “Tôi không phải là công ty lớn, tôi không phải CEO, thì tôi có sao không?”

Hãy suy nghĩ lại.

Nếu bạn là nhân viên:

Công ty bạn có thể bị hack

Dữ liệu của bạn (email, mật khẩu, thông tin cá nhân) có thể bị lấy cắp, Hacker có thể dùng dữ liệu của bạn để tấn công các trang web khác (vì con người thường dùng cùng mật khẩu ở nhiều nơi)

Nếu bạn là khách hàng của một công ty bị hack:

Thông tin tài khoản của bạn có thể bị lấy cắp

Email, số điện thoại, địa chỉ nhà có thể bị công bố

Hacker có thể dùng thông tin này để lừa đảo bạn hoặc bán cho tội phạm khác

Nếu bạn dùng Internet (ai mà không dùng):

Bất cứ trang web nào bạn dùng (email, mạng xã hội, ngân hàng) cũng có rủi ro bị hack

Dữ liệu của bạn không bao giờ 100% an toàn

Bạn nên làm gì?

Nếu bạn là nhân viên:

Bật xác thực 2 lớp (2FA) cho email, banking, social media ngay

Cập nhật mật khẩu nếu bạn dùng cùng mật khẩu ở nhiều trang web

Kiểm tra xem tài khoản của bạn có bị lộ không tại haveibeenpwned.com

(Nhập email của bạn → Nếu thấy “Your email has been found in X data breaches” tức là dữ liệu của bạn đã bị leak từ trước)

Nếu bạn là quản lý công ty:

Audit bảo mật ngay lập tức để kiểm tra lỗ hổng (Đặc biệt chú ý: VPN, remote access, authentication system)

Đầu tư vào “AI phòng vệ” để phát hiện tấn công sớm

Training nhân viên để nhận biết social engineering (tấn công lừa dối như email giả mạo)

Backup dữ liệu offline (vì hacker có thể xóa backup trên cloud)

Tại sao Anthropic vẫn tạo ra AI nếu nó nguy hiểm?

Có lẽ đây là lý do duy nhất:

Cùng một kỹ năng AI mà hacker dùng để tấn công, người bảo vệ có thể dùng để phòng chống.

Nếu Hacker dùng Claude để phát hiện lỗ hổng? Vậy thì cybersecurity team bạn cũng có thể dùng Claude để phát hiện lỗ hổng trước khi hacker phát hiện.

Claude có thể phân tích dữ liệu lớn từ cuộc tấn công? Vậy thì incident response team cũng có thể dùng Claude để phân tích data attack, tìm xem hacker đã lấy được gì.

Kết luận

Cuộc tấn công GTG-1002 đánh dấu một bước ngoặt. Trước đây, hacker là con người, AI là trợ thủ. Hiện tại, AI là hacker, con người chỉ là quản lý. Tương lai? Tấn công hoàn toàn tự động, không cần con người.

Cuộc chiến sắp tới có lẽ không còn là AI và Con người nữa mà là giữa người “tốt” và người “xấu”, giữa AI tấn công và AI phòng vệ.

Chú ý quan trọng: Bảo mật không phải là trạng thái hoàn hảo mà bạn chỉ cần đạt tới một lần. Nó là một quá trình liên tục, bạn cần liên tục cập nhật, kiểm tra, và cải thiện. Tin tốt là bạn không cần làm gì quá phức tạp. Chỉ cần những bước cơ bản: mật khẩu mạnh, 2FA, cập nhật thường xuyên, và luôn giữ tâm trí cảnh báo. Các biện pháp này không tốn nhiều thời gian, nhưng lại giúp bạn tránh 90% các cuộc tấn công phổ biến.

Đọc bài báo cáo đầy đủ của Anthropic: Disrupting the first reported AI-orchestrated cyber espionage campaign

Liên hệ để được huấn luyện chuyên sâu về tư duy tự học cùng AI (cá nhân) hoặc tư vấn chiến lược ứng dụng AI cho doanh nghiệp (cho lãnh đạo, quản lý):

NHẮN VỀ TẠI ĐÂY (Ms. Ngọc Bích)

Nếu thấy những nội dung từ Tự Học cùng AI hữu ích và muốn ủng hộ để cộng đồng tiếp tục có thêm những kiến thức chọn lọc và chất lượng về AI Ứng Dụng cho Công việc dưới góc độ Tư Duy Hệ Thống, bạn có thể gửi sự đóng góp của mình về:

- Ngân hàng TPBank | STK: 0868355261 | Chủ TK: Le Ngoc Bich

- Nội dung: Họ tên của bạn + Ung Ho THCAI